-

Continue reading →: TTP-based Threat Hunting

Continue reading →: TTP-based Threat HuntingIl titolo di questo post riprende, volutamente, il documento di MITRE a cui si ispira: 36 pagine di saggezza che, se lavori nel mondo della cyber security, devi leggere, assimilare e comprendere molto bene. L’obiettivo è solo introdurre il tema ed evidenziare i motivi che lo rendono importante sia per…

-

Continue reading →: Threat Hunting and Defending #1: intro

Continue reading →: Threat Hunting and Defending #1: introPremessa Ricomincio a studiare per una nuova certificazione Cyber Security e quest’anno ho scelto “Conducting Threat Hunting and Defending using Cisco Technologies for Cybersecurity“. Giustamente molti, già lo scorso anno, mi avevano scritto incuriositi da quella che poteva sembrare una deriva Defense (non che ci sia nulla di male), considerando…

-

Continue reading →: Giochiamo insieme #1

Continue reading →: Giochiamo insieme #1Premessa Ho pensato di proporre, su LinkedIn, delle piccole challenge dedicate alla sicurezza offensiva: semplici scenari di attacco che prendo dal mondo vero (cose che a tutti i PenTester sono successe). Ho decisi di proporre questo “gioco” su LinkedIn perché i contenuti della piattaforma stanno letteralmente andando a ramengo, per…

-

Continue reading →: Postcast live (test)

Continue reading →: Postcast live (test)Qualche giorno fa assieme ad Andrea abbiamo provato ad eseguire lo stream di una puntata podcast. Si trattava di una puntata di test che avevamo pensato di fare dall’ufficio di Bolzano di NTS (entrambi lavoriamo nella stessa azienda) ma che non siamo riusciti a realizzare nella versione streaming. Mi correggo:…

-

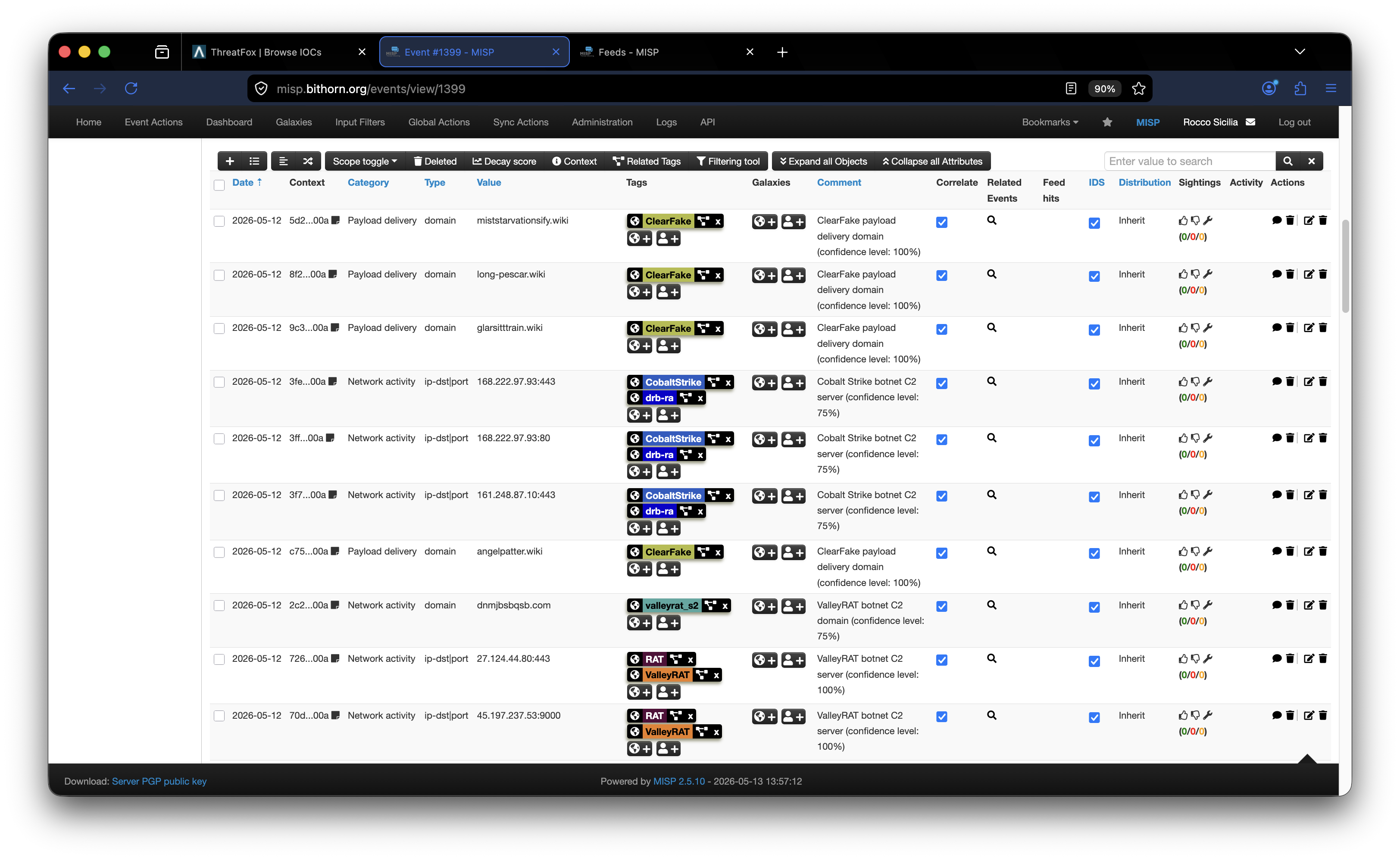

Continue reading →: MISP how-to: integrazione di feeds

Continue reading →: MISP how-to: integrazione di feedsPremessa Questo post riprende una serie di contenuti che avevo in roadmap sul tema MISP e vorrei farlo discutendo alcuni use case su cui sto lavorando. Come alcuni sanno tempo fa ho iniziato a lavorare ad un progetto community per promuovere attività di Cyber Threat Intelligence e con l’occasione abbiamo…

-

Continue reading →: Info Sec Unplugged: update sul progetto podcast.

Continue reading →: Info Sec Unplugged: update sul progetto podcast.Il progetto podcast ha effettivamente preso una buona piega: assieme ad Andrea stiamo registrando con la media delle due puntate al mese e da quando ne ho parlato l’ultima volta ci sono quattro nuove puntate online e due in editing. Se i contenuto che vi condivido sul Blog e su…

-

Continue reading →: Info per i supporter

Continue reading →: Info per i supporterCari supporter – ovvero coloro che oltre a leggere i miei post e vedere i video hanno anche deciso di sostenere il mio progetto di divulgazione – ho un aggiornamento strutturale da farvi. Storicamente ho utilizzato Patreon come strumento per gestire la community e gli abbonamenti ma alcuni recenti eventi…

-

Continue reading →: Cybersecurity “intro”

Continue reading →: Cybersecurity “intro”Come ho raccontato qualche giorno fa su altri canali ho iniziato a lavorare su una serie di video + articoli tecnici dedicati esclusivamente a chi vuole iniziare a lavorare nel contesto cybersecurity e viene dal mondo IT. Non voglio fare un corso strutturato, non ne sono in grado e ce…

-

Continue reading →: Cyber Frontiers, di cosa ho parlato

Continue reading →: Cyber Frontiers, di cosa ho parlatoLe prime parole le spendo per chi ha organizzato l’evento: Claudio, Simona ed Fabio che dobbiamo tutti ringraziare per essersi fatti carico di un progetto così complesso come la realizzazione di una conferenza (chi ha mai partecipato come staff ad un evento sa bene a cosa mi riferisco). Chi ha…

Ciao,

sono Rocco

… e questo è mio sito personale dove condivido idee, riflessioni ed esperienze su hacking e sicurezza informatica.

Let’s connect

Rimani aggiornato!

Iscriviti per ricevere gli update dei nuovi post e video.