-

Continue reading →: Playing with TOR

Durante la preparazione di alcuni laboratori per un workshop sulle simulazioni di attacco ho approfondito alcuni aspetti del funzionamento della rete ToR, quei dettagli che capita di leggere ma più raramente di toccare con mano fino a quando non se ne ha l’occasione. Mi piaceva l’idea di riassumere in un…

-

Continue reading →: Vulnerabilità, calcolo del rischio e gestione delle priorità

In più occasioni mi trovo a discutere della differenza nella sostanza tra lo score di una vulnerabilità, rappresentato dal parametro CVSS, ed il rischio ad essa correlata che deve tener conto di diversi elementi del contesto. L’output standard dei tools di scansione delle vulnerabilità potrebbe facilmente portare a considerare lo…

-

Continue reading →: Sicurezza dei sistemi industriali e centralizzazione dei controlli (Rif. CVE-2021-33721)

Qualche giorno fa ho avuto modo di analizzare una CVE relativa ad un sistema di gestione delle reti appositamente creato per proteggere i sistemi che compongono una rete industriale, ovvero quel complesso aggregato di sistemi connessi da un lato alle reti IP e dall’altro alle reti OT. La CVE in…

-

Continue reading →: Fenomenologia del Dark Web: la vendita di dati falsi

In relazione ad un recente e noto attacco informatico ad un ente pubblico italiano ho avuto modo, come molti professionisti e ricercatori del settore, di svolgere qualche analisi per comprende le dinamiche, imparare qualcosa di nuovo e, se possibile, migliorarsi ed aiutare altri a migliorare. Ieri sera (11/08) ho dedicato…

-

Continue reading →: Gestione delle vulnerabilità: primo episodio podcast

Visto che l’argomento è corposo ho pensato di dar seguito anche con una serie di puntate sul podcast dove, oltre a riprendere le argomentazioni del post, provo a dare una lettura semplificata del tema con qualche esempio in più. Come per il post preparerò diverse puntate con ritmo settimanale nonostante…

-

Continue reading →: Individuazione delle vulnerabilità: attacco e difesa (prima parte)

La gestione delle vulnerabilità è ovviamente un tema ricorrente nelle organizzazione che devono governare infrastrutture IT/OT/IoT dal punto di vista della sicurezza cyber. Tutte le componenti, tecnologiche e non, di una organizzazione sono di fatto potenziali target per attacchi atti a raccogliere informazioni o compromettere i sistemi, cosa che, nei…

-

Continue reading →: La filiera del cybercrime

Alcuni modelli di attacco risultano estremamente efficaci grazie ad una sorta di filiera nell’industria del cybercrime. Esiste, ad esempio, un mercato molto attivo per quanto riguarda database ricchi di anagrafiche con relativi dati personali come indirizzi email, credenziali, profili social, ecc… dati che per essere acquisiti richiedono di per se…

-

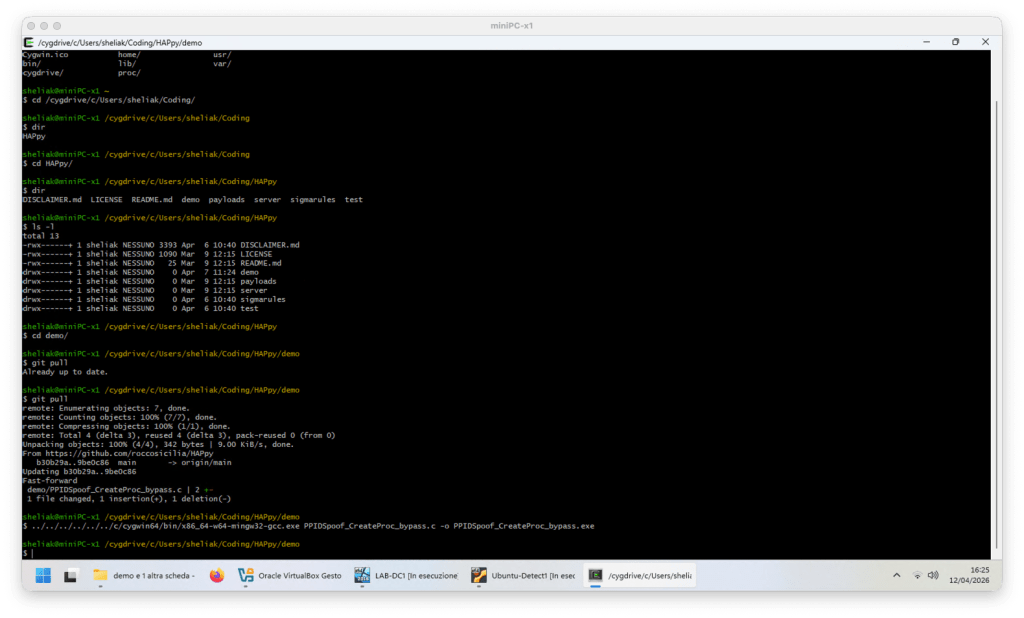

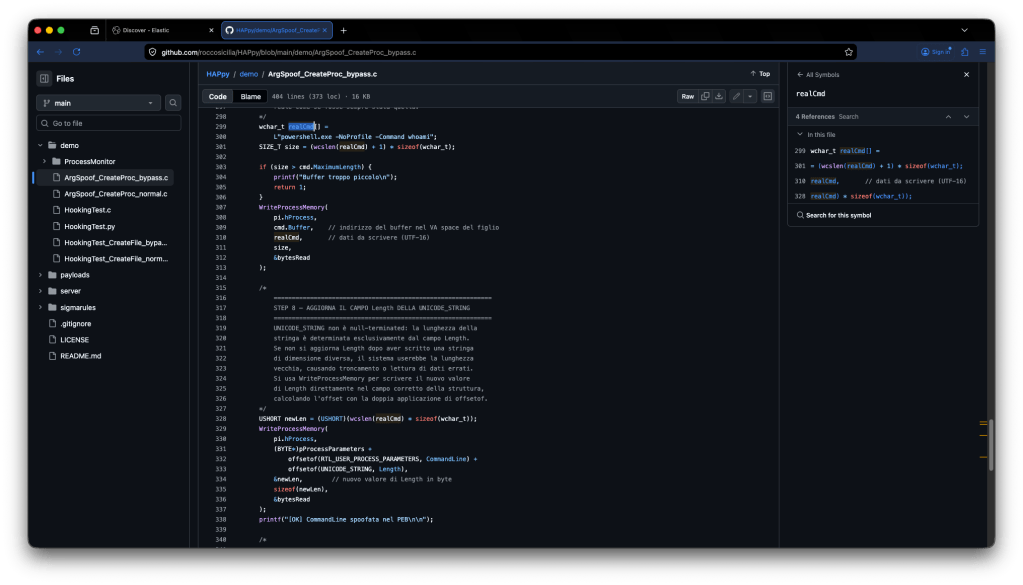

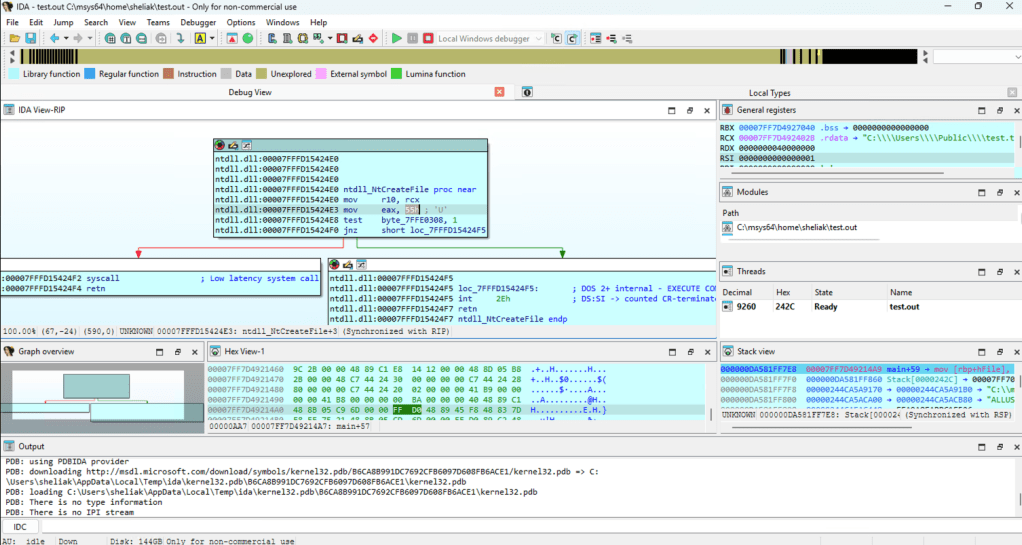

Continue reading →: La curiosità che genera competenza e comprensione

L’essere curiosi, ovviamente in modo sano, è alla base della crescita (e non mi azzardo ad andare oltre per quanto riguarda i temi socio-psico-umano-robe). Molto più pragmaticamente posso dire che la curiosità è ciò che ha spinto il sottoscritto e molte altre persone che hanno vissuto la scena acara (a…

-

Continue reading →: Prima di un attacco (mini serie)

E’ un tema che porto spesso all’attenzione dei miei interlocutori e recentemente ho appreso che è di interesse anche per figure di management che non “bazzicano” il mondo cyber. Quel primo episodio mi ha permesso di comprendere quanto il fenomeno del crimine informatico sia assolutamente non chiaro… talvolta non solo…

Ciao,

sono Rocco

… e questo è mio sito personale dove condivido idee, riflessioni ed esperienze su hacking e sicurezza informatica.

Let’s connect

Rimani aggiornato!

Iscriviti per ricevere gli update dei nuovi post e video.