Le prime parole le spendo per chi ha organizzato l’evento: Claudio, Simona ed Fabio che dobbiamo tutti ringraziare per essersi fatti carico di un progetto così complesso come la realizzazione di una conferenza (chi ha mai partecipato come staff ad un evento sa bene a cosa mi riferisco). Chi ha avuto modo di essere presente ha trovato un evento organizzato alla grande, con il coinvolgimento di diverse figure di Sky Italia che si sono messe a disposizione e tanti amici che hanno prestato servizio come volontari.

Sinceramente complimenti 👏

Tutte le sessioni sono disponibili sul canale di SecurityCert che ha trasmesso l’intero evento in diretta grazie anche alla regia di Sky Italia che si è mobilitata a supporto dell’organizzazione e bisogna dire che la differenza rispetto ad altri eventi la si nota. Ho messo il link da dove parte il mio talk ma vi suggerisco di guardarvi con calma tutta la sessione.

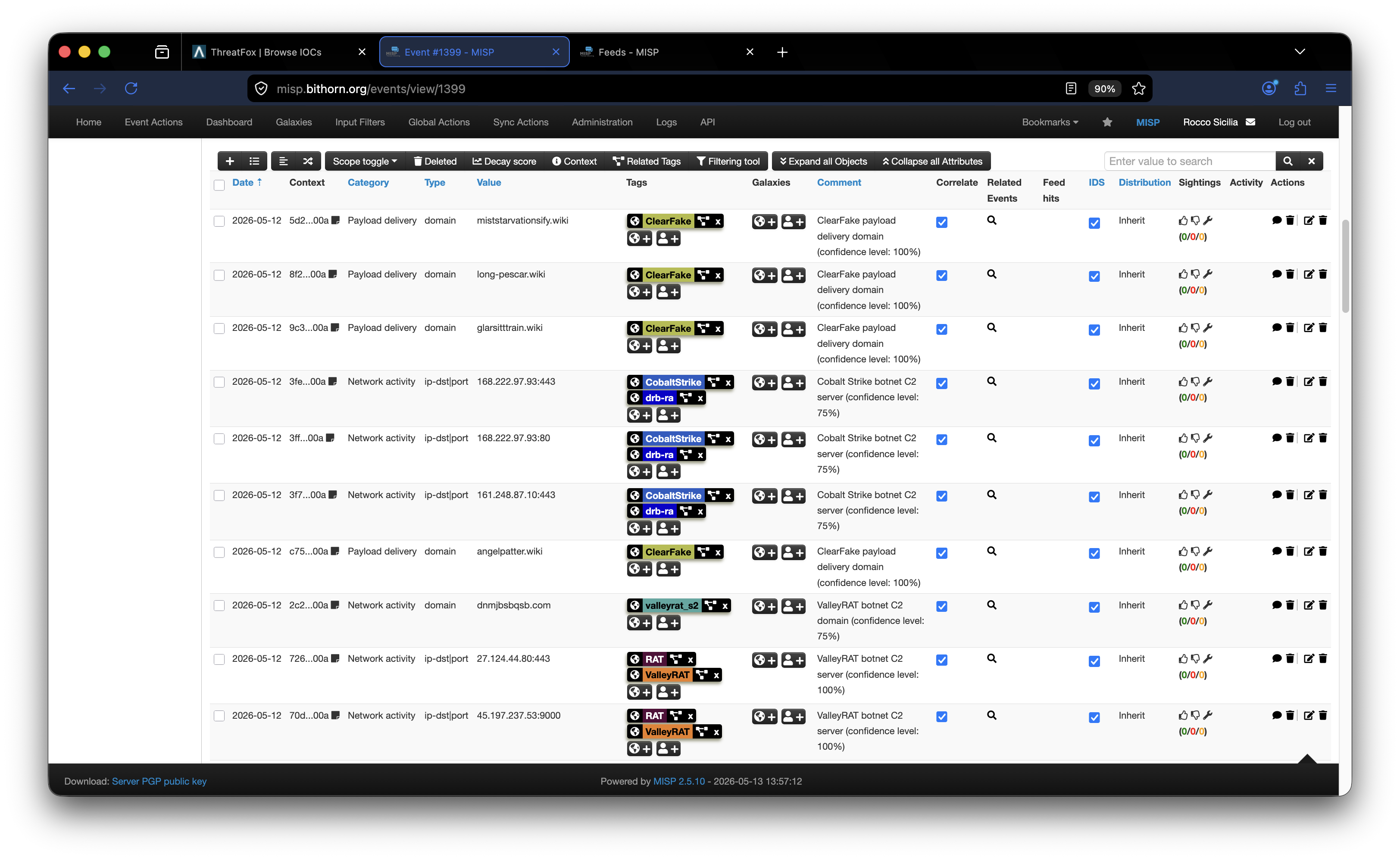

L’argomento da me trattato viene da una serie di riflessioni sugli esiti di diversi security test dove, nonostante la presenza di strumenti “abilitanti” spesso mi capita di osservare azioni, di cui mi aspetterei una detection, che non generano nessun allarme.

In questa sessione ho quindi preso in esame tre delle possibili cause di questo GAP nella detection che spesso osservo: quanta visibilità abbiamo, quanto sono affidabili le tecnologie che usiamo e quanti case stiamo comprendo con queste tecnologie.

Sono tre temi molto complessi che richiedono una profonda comprensione della materia (la detection) ed una profonda conoscenza tecnica degli strumenti che mettiamo in campo, cosa che – è doveroso sottolinearlo – non vedo sempre.

Chi segue il blog ed il canale YouTube avrà notato che su questo tema sto scrivendo molto e continuerò a farlo 😉

Se ti interessano i miei contenuti e vuoi supportarmi nella mia attività di ricerca e condivisione puoi sostenere il mio progetto di divulgazione iscrivendoti al mio Patreon.

In particolare ho intenzione di approfondire il tema del bypass dei sistemi di detection sia per quanto riguarda la capacità di raccogliere telemetria che per quanto riguarda la capacità di correlazione.

Inoltre il talk di Andrea (theMiddle) mi/ci ha dato nuove idee anche in relazione a come ingannare eventuali AI portate a supporto dell’analisi degli eventi raccolti dai sistemi di detection. Nuove idee all’orizzonte!

Rispondi