-

Continue reading →: Riflettendo su alcuni recenti cyber attacchi…

Una premessa doverosa prima di addentrarci nel tema di questo mio intervento. La condivisione delle idee e la crescita della cultura è, in assoluto, lo strumento per risolvere i problemi ed affrontare in generale nuove sfide. Sviluppare una cultura della sicurezza informatica vi permetterà di affrontare il problema delle minacce…

-

Continue reading →: Le telefonate delle 09:01 a.m.

La frequenza con cui accade mi preoccupa. Lo scenario che mi viene riferito è questo: i primi dipendenti arrivano in azienda e si accorgono che qualcosa non va nei sistemi, avvisano l’IT Manager o il System Intergrator che gli da supporto i quali devono constatare un fatto non piacevole. I…

-

Continue reading →: L’illusione del controllo e la ricerca del punto debole

Vi confido un segreto: nella progettazione e realizzazione di un attacco informatico è fondamentale individuare il “punto debole” perché è da lì che si guadagnerà un accesso a sistemi e informazioni. Banale? Sì, ma a quanto pare poco chiaro. Sin dai primi confronti sul percorso di analisi della sicurezza di…

-

Continue reading →: Se le tecniche OSint consentono l’accesso a dati riservati

E’ apparentemente un paradosso, in realtà è un preciso dato sullo stato di (in)sicurezza di enti ed aziende e su come anche gli addetti ai lavori stiano mal gestendo (nessuno me ne voglia, ovviamente non mi riferisco a tutti ne a qualcuno in particolare) il già complicato tema della Cyber…

-

Continue reading →: Quando parlo di Cyber Security…

…cerco di trasmettere un concetto fondamentale: la sicurezza informatica è un percorso, un insieme di processi e attività da mettere in fila per incrementare il livello di sicurezza di un sistema. Non è un prodotto. Non esiste il device o il software definitivo che magicamente porterà sicurezza. Il modello che…

-

Continue reading →: La strategia non è un prodotto

Una strategia di difesa è qualcosa che va oltre la mera protezione. Difendersi deve comprendere la gestione di situazioni critiche anche e soprattutto nel momento in cui si verifica il peggio, ovvero il superamento delle barriere protettive. Il modello comportamentale più comune prende molto in considerazione il tema protezione. In…

-

Continue reading →: “The rise of cybercrime”

Per anticipare le mosse dei criminali informatici (ed in generale del nostro “nemico”) è necessario conoscerlo, capire con chi stiamo combattendo, comprende il contesto in cui ci si muove. Buona parte del lavoro di un Red Team è proprio questo, non si tratta solo di tecniche e tools ma anche…

-

Continue reading →: Kansas City shuffle

Esiste un GAP, in costante variazione, tra chi sviluppa ed implementa tecnologie e strategie di protezione dagli attacchi informatici e le tecniche di attacco utilizzate dai Cyber Criminali. La storia vede i primi mettere delle “pezze” alle novità che i secondi “propongono”; la conseguenza diretta è che il settore della…

-

Continue reading →: Se il target sono i Sistemi Industriali e le Infrastrutture Critiche

Con Operation Technology (OT) ci riferiamo alle infrastrutture tecnologiche (hardwaere e software) che consentono il funzionamento di un sistema “fisico”, tipicamente in ambito industriale o di automazione e gestione di sistemi elettro-attuali. Il tema spazia dal sistema di controllo e gestione delle pompe di un acquedotto alla linea di produzione…

Ciao,

sono Rocco

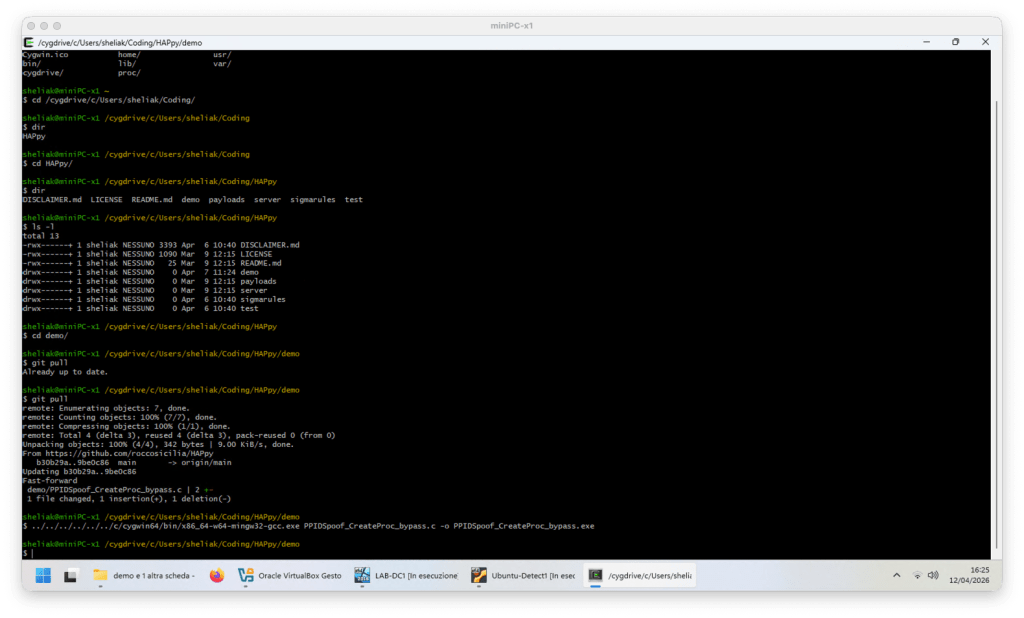

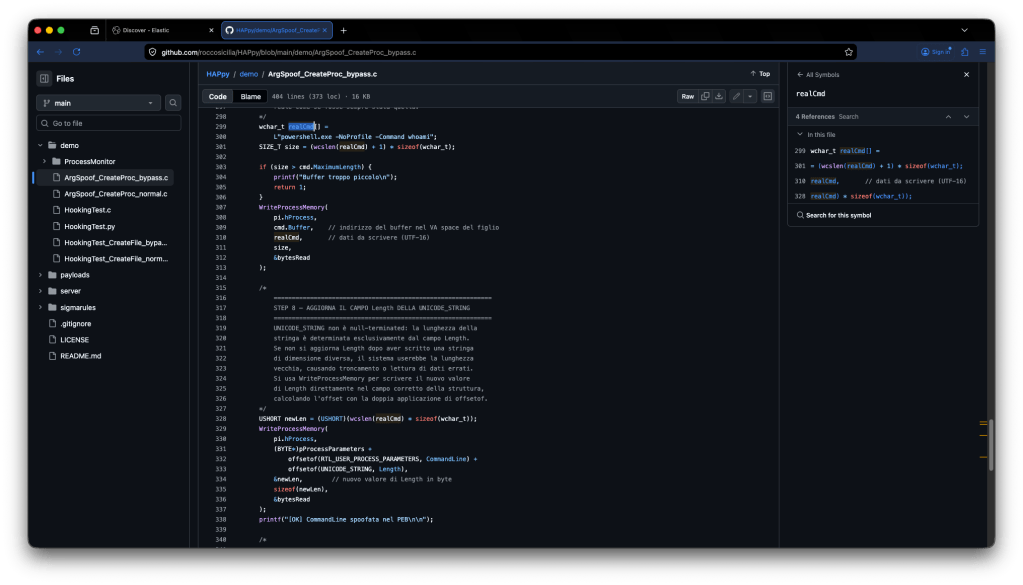

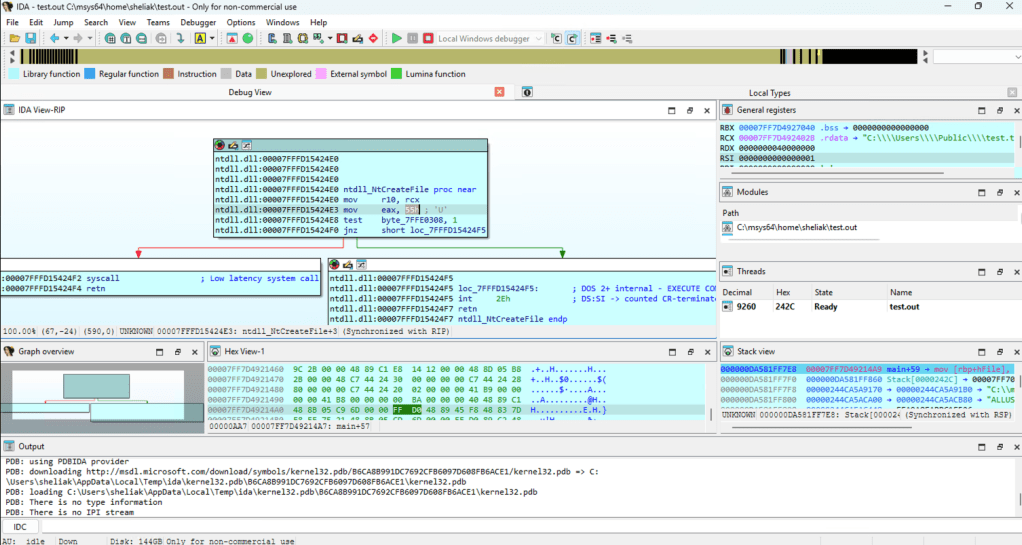

… e questo è mio sito personale dove condivido idee, riflessioni ed esperienze su hacking e sicurezza informatica.

Let’s connect

Rimani aggiornato!

Iscriviti per ricevere gli update dei nuovi post e video.