-

Continue reading →: Nuovo calendario delle live

Continue reading →: Nuovo calendario delle liveSto cercando una nuova versione del format estivo delle live: stare davanti al monitor per due ore il venerdì sera non è facile in generale, quando fa caldo ancora meno… Visto che è un periodo in cui mi sto dedicando a diversi contenuti “non live” in relazione ad una serie…

-

Continue reading →: CVE-2024-4577: analisi di un payload

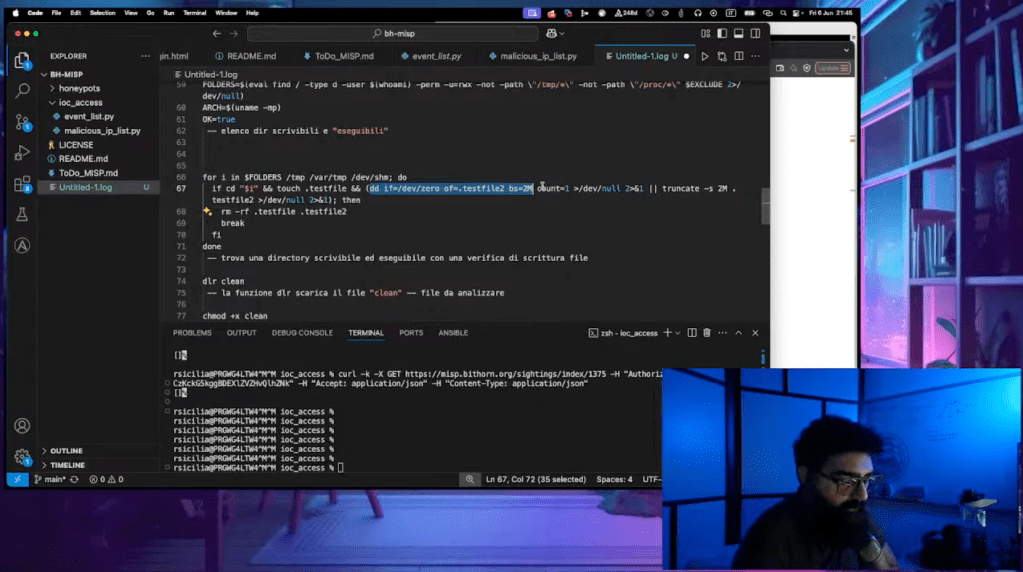

Continue reading →: CVE-2024-4577: analisi di un payloadCome accennavo in questo post ho iniziato ad utilizzare i dati che il nostro honeypot sta collezionando per studiare alcuni tentatici di exploiting e qualche giorno fa uno specifico log ha catturato la mia attenzione. A calamitare la mia attenzione, è stato in realtà il contenuto della POST: quel shell_exec()…

-

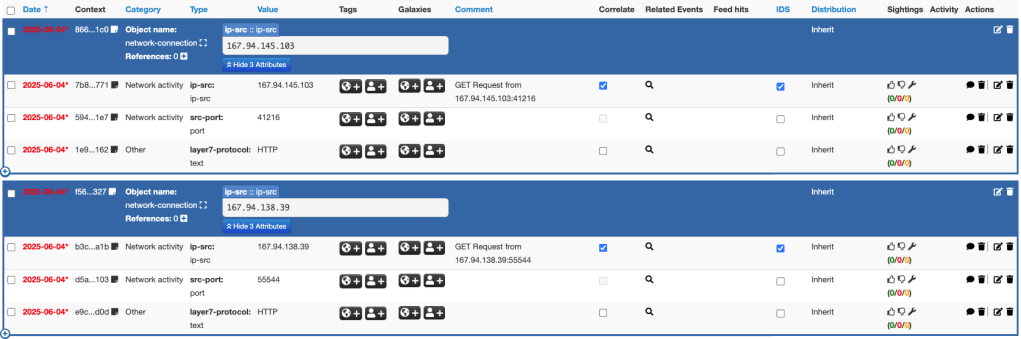

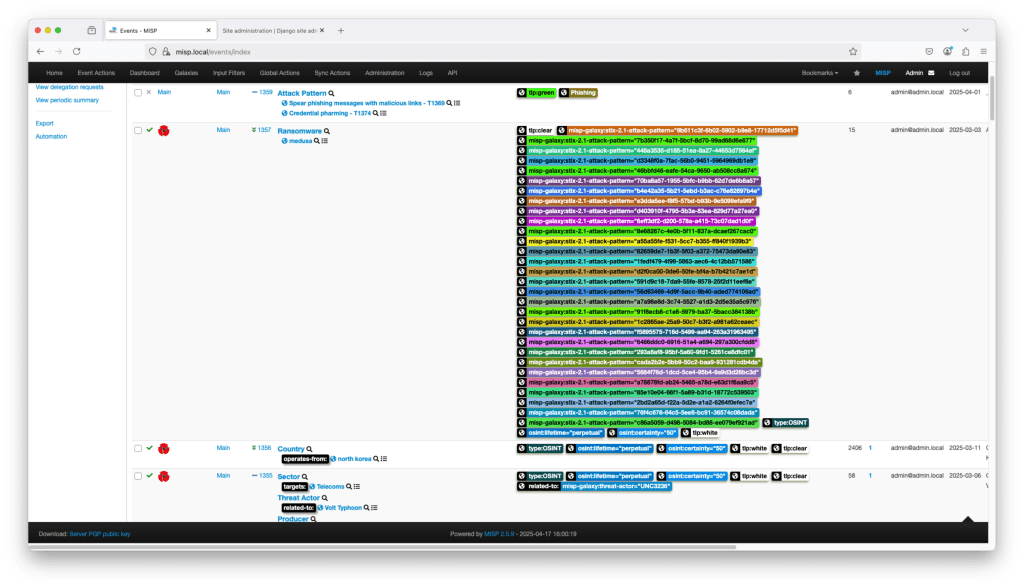

Continue reading →: MISP (BitHorn): linee guida

Continue reading →: MISP (BitHorn): linee guidaIn questi giorni sto ragionando sulle linee guida da proporre alla community, nel senso “MISPoso” del termine, per inserire nuovi eventi all’interno dell’istanza che gestisco/gestiamo: https://misp.bithorn.org. Concetto di evento Chi fa ricerca in ambito Threat Intelligence o lavora in contesti di difesa avrà probabilmente più occasioni per creare un evento.…

-

![Info Sec Unplugged [16] – Threat Int. (1a parte)](https://roccosicilia.com/wp-content/uploads/2024/12/podcast.png?w=541) Continue reading →: Info Sec Unplugged [16] – Threat Int. (1a parte)

Continue reading →: Info Sec Unplugged [16] – Threat Int. (1a parte)Ieri mattina è uscita l’ultima puntata del podcast che porto avanti assieme ad Andrea in cui ci siamo divertiti a riprendere il tema dell’utilizzo delle piattaforme di Detection and Response (EDR, XDR) e di analisi (SIEM) per vedere se le nostre previsioni di un anno fa erano corrette e mettere…

-

Continue reading →: Serie dedicata al Penetration Testing

Continue reading →: Serie dedicata al Penetration TestingLa domanda a cui molti del settore devono rispondere è: “cosa devo studiare per diventare PenTester?” Ne abbiamo parlato in diverse occasioni e la mia opinione è pubblica e disponibile in diversi post e video. Ci sono tantissimi corsi fatti molto bene ma è importante avete delle solide basi di…

-

Continue reading →: Honeypot e threat intelligence

Continue reading →: Honeypot e threat intelligenceCome promesso durante la live di venerdì (02.05.2025) faccio un post di recap sul tema degli honeypots e sul loro utilizzo nell’ambito della threat intelligence. Il concetto di honeypot credo sia ben noto: si tratta di software che ci consentono di creare sistemi “civetta” per gli attacker, ambienti che assomigliano…

-

Continue reading →: Preparazione del prossimo talk: SOC e SIEM

Il 16 gennaio sono stato invitato a parlare di SOC e detection avanzata ad un evento locale in cui si parla di sicurezza e di NIS2. Il tema si lega in parte a quanto ho recentemente raccontato durante la sessione dedicata alla threat intelligence, o meglio, è un aspetto che…

-

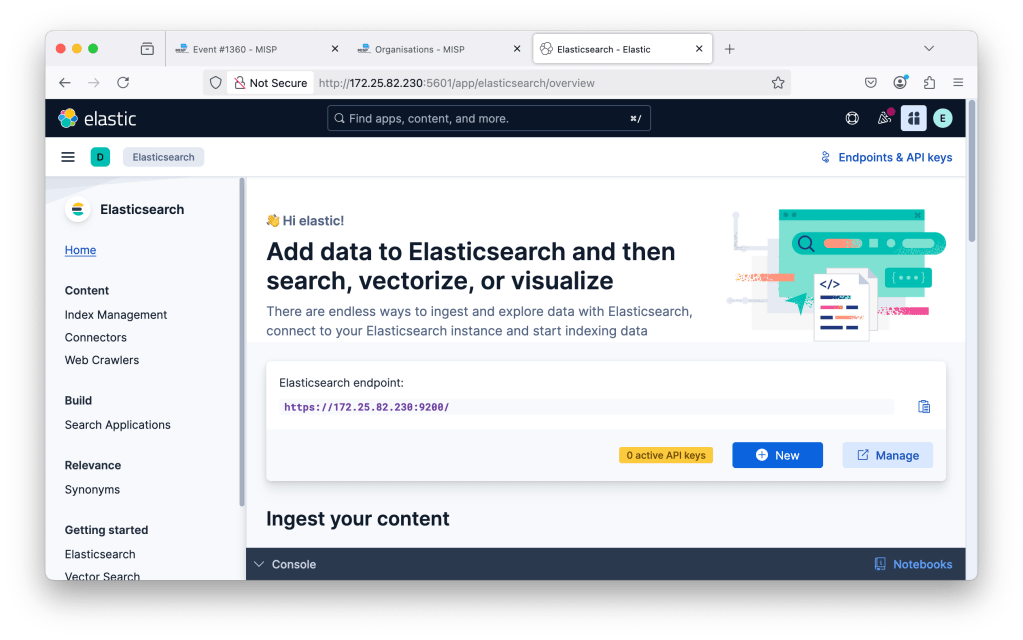

Continue reading →: Live del 18.04.2025: lab SIEM

Continue reading →: Live del 18.04.2025: lab SIEMIl tema è stato scelto da una lista di argomenti che avevo in mente, ovviamente tutti legati tra di loro. La community su Telegram ha scelto: sessione lab di preparazione della piattaforma SIEM. L’argomento si lega ad un filone che vorrei sviluppare nei prossimi mesi e su cui ha lavorato…

-

Continue reading →: MISP: studio ed integrazione

Continue reading →: MISP: studio ed integrazioneIn questo post sintetizzo quanto ho deciso in relazione all’integrazione del progetto eg0n di una istanza MISP: a seguito della bella chiacchierata di condivisione nel pre-live del 18.04.2025 (per il quale ringrazio nuovamente i partecipanti) ho implementato una istanza MISP sulla VPS che in mia gestione usata anche per altri…

Ciao,

sono Rocco

… e questo è mio sito personale dove condivido idee, riflessioni ed esperienze su hacking e sicurezza informatica.

Let’s connect

Rimani aggiornato!

Iscriviti per ricevere gli update dei nuovi post e video.